微软与这个漏洞抗争20年,终于胜利

7月14日消息,据美国知名科技博客媒体Ars Technica报道,过去20多年间,微软Windows漏洞为黑客提供了诸多便利,包括允许他们在选定的电脑上秘密安装恶意软件,这些电脑通常与局域网中的诱杀打印机或其他伪装成打印机的装置相连。在最近发布的补丁中,微软终于修复了这个漏洞。

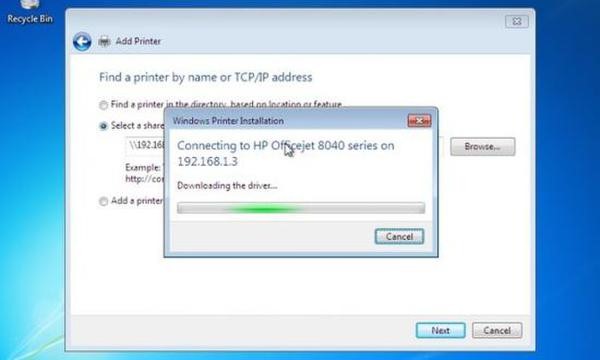

这个漏洞存在于Windows Print Spooler中,它负责管理连接可用打印机的过程和打印文件。Point-and-Print协议允许首次连接网络托管打印机的人在使用之前立即自动下载必要的驱动程序。通过存储在打印机或打印服务器上的共享驱动程序工作,消除了用户必须手动下载和安装的麻烦。

然而安全公司Vectra Networks的研究人员发现,当远程安装打印驱动程序时,Windows Print Spooler无法正确验证。这个漏洞可以让黑客使用不同的技术传送经过恶意修改的驱动程序,而非打印机制造商提供的合法驱动程序。黑客可利用它将打印机、打印机驱动程序或任何伪装成打印机的联网装置变成内置驱动工具包,无论何时连接它们,设备都将被感染。

Vectra Networks的研究人员尝试攻击组合设备,包括身份不明的打印机和运行Windows XP(32位)、Windows 7(32位)、Windows 7(64位)、 Windows 2008 R2 AD 64、Ubuntu CUPS以及Windows 2008 R2 64打印服务器的电脑。他们发现,这个漏洞可追溯到Windows 95。

对于那些关心这个漏洞的用户,摩尔表示,微软的最新更新并未关闭代码执行孔,只是增加了警告。但是鉴于大多数用户可能不会对这个警告做出回应,因此其似乎并非有效方式。

令人感到欣慰的是,代码执行攻击对企业设置效果不大,但是对家庭、中小企业的攻击可能有效,特别是那些允许人们连接他们自己设备的中小企业。